בתי החולים וקופות החולים במדינת ישראל נמצאים במוקד מתקפות הסייבר. האחרונה בהן היתה על בית החולים אסף הרופא שהתפרסמה בשבוע שעבר, בה דלפו הודעות דוא"ל שנשלחו אל ומבית החולים בתאריך 25.9 - ובכלל זה גם מידע רפואי של מטופלים.

● טלגרם והביון הרוסי: האם המידע של מיליארד משתמשים בסכנה?

● המהלך של סם אלטמן לבניית תשתית ה־AI הגדולה בעולם

לקבוצות התוקפות יש מנעד של סיבות לתקיפה: המטרה של רבות מהן היא פשיעה כלכלית - משמע, ניסיון להרוויח כסף מידע הגנוב. אחרות, רוצות להביך את מדינת ישראל ולפגוע בגופים בה מסיבות אידיאולוגיות. בתקיפה האחרונה על אסף הרופא, ייתכן כי היה פער בין סיבות התקיפה של גורמים שונים שלקחו חלק במתקפה.

הודעת הסחיטה הוסרה

קבוצת התקיפה שמזוהה עם רוסיה, Qilin, ופועלת נגד מוסדות ממשלתיים ברחבי העולם, לקחה אחריות על תקיפה נגד המרכז הרפואי. במהלך התקיפה, ההאקרים ניסו ככל הנראה לפעול בשתי דרכים: גניבת המידע והצפנתו. צוותי ההגנה הצליחו לבלום את הצפנת המידע. אך התוקפים פרסמו כי השיגו 8 טרה בייט של מידע רגיש וחסוי. בהודעה של הקבוצה דרשו מהמרכז הרפואי לפתוח איתם במסע ומתן על אי פרסום המידע תוך 72 שעות. "כל ניסיון לערב גורמי סייבר יוביל לפרסום המידע" נכתב בהודעה. עם זאת, באופן מפתיע, הודעת הסחיטה הוסרה מהפלטפורמה של הקבוצה, ובמרכז הרפואי שמיר (אסף הרופא) עדכנו את גלובס כי ביה"ח מתפקד כשגרה, ויש גישה לכלל המערכות.

שני מומחי סייבר, ארז דסה וטיראן פרטוק - פנו לקילין עם מידע כי מי שעומד מאחורי המתקפה הוא גורם איראני, ולא שותף כלכלי. מומחי הסייבר פנו לקבוצה עם הוכחות שה"שותף" איראני ושבכך הקבוצה מסתכנת שהיא תזוהה עם ארגון טרור, מה שיוביל להכנסתה לרשימה שחורה של OFAC האמריקאית, אז יהיה אסור לנהל איתה משא ומתן.

ייתכן כי לפנייה יש יד בכך שקבוצת התקיפה החליטה להסיר את דרישת התשלום מאסף הרופא עד לבחינת הדברים. מאחורי הדברים נמצאת האידיאולוגיה של הקבוצה, שעובדת במודל "זכיון", מאפשרת לקבוצות שותפות לתקוף בשמה ולחלוק בהכנסות, אך משתפת פעולה עם גורמים כלכליים. גורמים מדינתיים מעריכים כי "ייתכן מאוד שיש גורם מדינתי מאחורי התקיפה והנושא בבדיקה מתקדמת".

יעד תקיפה אטקרטיבי

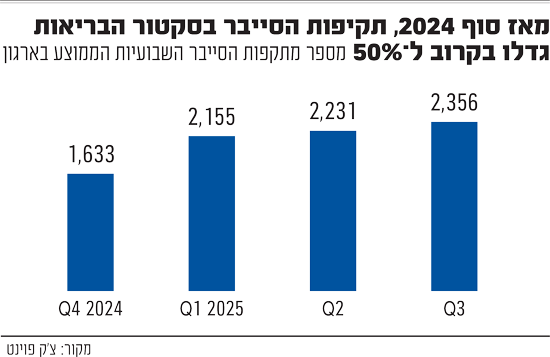

סקטור הבריאות בישראל אטרקטיבי עבור תוקפים. בי"ח הם ארגונים עם מערכות וטכנולוגיות ישנות, ומידע בעל ערך רב. לפי נתוני חברת צ'ק פוינט, ארגון ממוצע בסקטור הבריאות בישראל חווה כמעט 2,400 מתקפות סייבר בשבוע, כ־37% גבוה יותר מהממוצע לכלל הארגונים בארץ. לפי משרד הבריאות, מידי חודש, מתועדות בישראל כ־100,000 ניסיונות תקיפה נגד ארגוני הבריאות, מרביתם נגד בתי חולים, ולדברי המשרד, רוב המוחלט של הניסיונות נבלם.

אלי מזרחי, ראש אגף בכיר הגנה סקטוריאלית במערך הסייבר הלאומי מסביר לגלובס כי "התוקפים מוצאים ערך רב במידע הרפואי בבתי החולים, בהיבט הפלילי הם יכולים למכור אותו ולהשיג הרבה כסף. בסופו של דבר, בבתי החולים יש הרבה מערכות והרבה טכנולוגיות, חלקן ישנות".

רפאל פרנקו, לשעבר בכיר במערך הסייבר הלאומי, כיום מנהל חברת Code Blue לניהול משברי סייבר, מסביר כי לביה"ח יש נקודות תורפה רבות. "בי"ח לא יכולים לאפשר השבתה ממושכת. אם אין בבית החולים גישה לתיק חולה, אי אפשר לטפל בו. אי אפשר לתת תרופות, וזה הופך את הרופאים לעיוורים".

סמכויותיו של מערך הסייבר הלאומי נוגעות לתשתיות הקריטיות במדינת ישראל - כמו החשמל, המים, בתי הזיקוק ועוד. תוך התפיסה שיש מספר גבוה יחסית של ביה"ח, הם אינם מוגדרים כתשתיות קריטיות בסמכות המערך. באירוע תקיפה, במערך הסייבר הלאומי "עובדים כתף אל כתף עם יחידת הסייבר של משרד הבריאות, כאשר משרד הבריאות משמש כרגולטור ענפי", מסר אלי מזרחי. יש מי שטוען שמאחר שהסקטור באחריות משרד הבריאות, הוא מקבל טיפול מקיף יותר, מאשר תחת מערך הסייבר.

מיליארד רשומות נגנבו מסיילספורס. החברה הודיעה: לא נשלם כופר

ענקית הענן סיילספורס (Salesforce) הודיעה בסוף השבוע ללקוחותיה כי לא תשלם כופר שקבוצת תקיפה דורשת ממנה לאחר מתקפת הסייבר הגדולה עליה. על פי דיווח בבלומברג, החברה כתבה ללקוחותיה שקיבלה איומים מצד קבוצת הפריצה המכונה ShinyHunters - על כך שזו האחרונה מתכננת לשתף מידע שנגנב במהלך אירוע אבטחה מוקדם יותר השנה. האירוע, כך לפי המייל שנראה על ידי בלומברג, פגע במספר לקוחות של סיילספורס, השתמשו אפליקציה צד שלישית של SalesLoft, פלטפורמה שהופכת אינטראקציה עם שירות לקוחות לאוטומטי.

הפרצה הזו, כך לפי הדיווח, הוביל לגניבת מידע ממספר ארגונים. ברשימת החברות שהושפעו לפי התוקפים נמצאות חברות מוכרות רבות כמו דיסני, טויוטה, FedEx, UPS, מקדונלדס, KFC ועוד. לפי הדיווחים, תאריכי הפריצה משתרעים על אפריל 2024 ועד ספטמבר 2025. ועוד דווח כי בתקיפה גנבו כמעט מיליארד רשומות החברה, וכי המידע הזה מאפשר זיהוי אישי. סיילספורס הגיבה אז לרויטרס ואמרה כי המערכות שלה לא נפרצו - אחד ההאקרים לעומת זאת אמר לרויטרס כי הם עשו פישינג בעזרת שיחות טלפון וככה נכנסו פנימה.

דובר מטעם סיילספורס אמר כי "החברה לא תעסוק, תנהל משא ומתן או תשלם כל דרישה לסחיטה. החברה מודעת לניסיונות הסחיטה האחרונים, והיא ממשיכה להיות בקשר עם הלקוחות שנפגעו כדי לספק תמיכה". בחודש אוגוסט האחרון, קבוצת המודיעין של גוגל הזהירה עסקים מפני קמפייני תקיפה של האקרים נגד לקוחות של סיילספורס באמצעות האפליקציה הזו - חוקרים אמרו שהתוקפים ניסו לתפוס אישורים רגישים, סיסמאות וגישה למאגרי מידע.

במשרד הבריאות ישנו מרכז סייבר שמטרתו לנטר מתקפות סייבר אפשריות. המרכז מספק מענה ראשוני למתקפות סייבר. על פי הערכות שהגיעו לגלובס, משרד הבריאות השקיע בשנים האחרונות כ־300 מיליון שקל על מנת לחזק את תחום הסייבר בסקטור.

מומחים בשוק הסייבר הישראלי ששוחחו עם גלובס, אמרו כי בסקטור הבריאות בעולם יש לא מעט מקרים בהם גופים משלמים את הכופר. גם בארץ, גופים קטנים יותר שאינם תחת הרגולציה, עשויים לשלם מבלי להבין את ההשלכות - שאחת מהן היא שתשלום יוביל למתקפות נוספות.

בישראל, ברגע שבי"ח מעורב במתקפת סייבר, הוא פונה ישירות למשרד הבריאות ומערך הסייבר. גופים האלו מתנגדים לתשלום ובולמים תדלוק ומוטיבציה להאקרים. מומחים מסבירים שהסקטור הזה מותקף רבות כי המידע שם מאוד רגיש, האבטחה לא הכי גבוהה ויש בעולם מי שמשלם, "מנהלים של מוסדות כאלו בוחרים לשלם ולחזור לשגרה, מאשר להשבית", מספר גורם בשוק.

תגובות

ממשרד הבריאות נמסר בתגובה כי "בישראל, כמו בעולם, ארגוני הבריאות הם יעד מרכזי לתקיפות סייבר. המשרד פועל כל העת להעלאת רמת ההגנה של ארגוני הבריאות כנגד מתקפות סייבר. בין האוצר למשרד הבריאות נחתמה תוכנית חדשה למיגון והערכות למתקפות סייבר בהיקף של כ־120 מלש"ח בשנים 2023־2025 עבור בתי החולים הכלליים".

מהמרכז הרפואי שמיר נמסר: "במהלך יום כיפור זוהה ונבלם ניסיון למתקפת סייבר במרכז הרפואי. המתקפה נבלמה בשלביה הראשונים. פעילותו השוטפת של המרכז הרפואי נמשכה כל העת כסדרה. לא התקבלה כל דרישת כופר בבית החולים. לאחר ניטור, כלל המערכות שבו לפעילות שוטפת".

לתשומת לבכם: מערכת גלובס חותרת לשיח מגוון, ענייני ומכבד בהתאם ל

קוד האתי

המופיע

בדו"ח האמון

לפיו אנו פועלים. ביטויי אלימות, גזענות, הסתה או כל שיח בלתי הולם אחר מסוננים בצורה

אוטומטית ולא יפורסמו באתר.